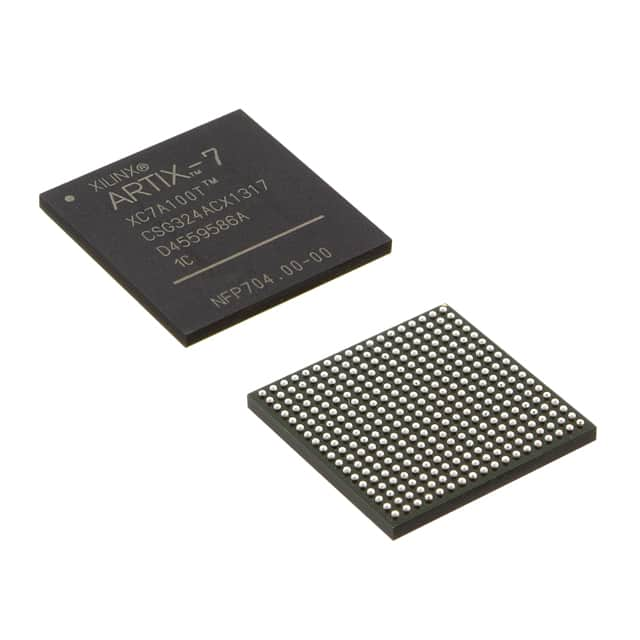

Eredeti IC chip programozható XCVU440-2FLGA2892I IC FPGA 1456 I/O 2892FCBGA

Termékjellemzők

| TÍPUS | LEÍRÁS |

| Kategória | Integrált áramkörök (IC) |

| Mfr | AMD Xilinx |

| Sorozat | Virtex® UltraScale™ |

|

| Doboz |

| Normáld Csomag | 1 |

| Termék állapota | Aktív |

| LAB-ok/CLB-k száma | 316620 |

| Logikai elemek/cellák száma | 5540850 |

| Összes RAM bit | 90726400 |

| I/O száma | 1456 |

| Feszültség – Tápellátás | 0,922V ~ 0,979V |

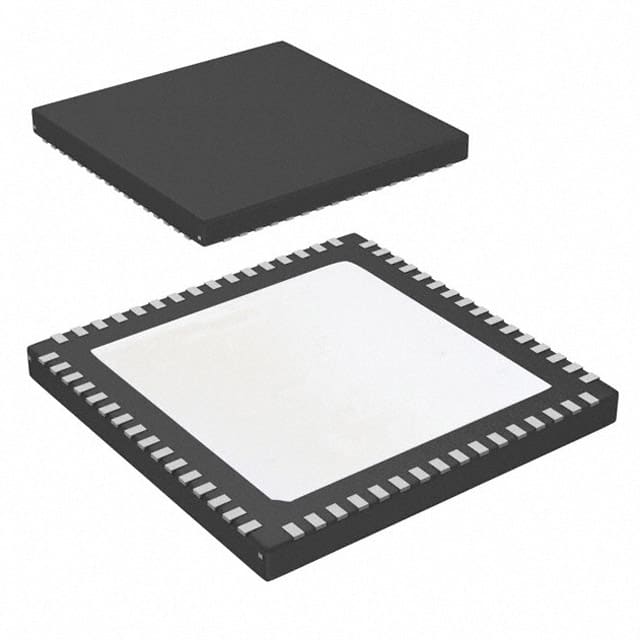

| Szerelés típusa | Felületi rögzítés |

| Üzemi hőmérséklet | -40°C ~ 100°C (TJ) |

| Csomag/tok | 2892-BBGA, FCBGA |

| Szállítói eszközcsomag | 2892-FCBGA (55×55) |

| Alap termékszám | XCVU440 |

FPGA-k használata forgalmi processzorként a hálózat biztonsága érdekében

A biztonsági eszközök (tűzfalak) felé irányuló és onnan érkező forgalom több szinten titkosított, az L2 titkosítás/dekódolás (MACSec) pedig a kapcsolati réteg (L2) hálózati csomópontjain (kapcsolók és útválasztók) kerül feldolgozásra.Az L2-n (MAC-rétegen) túli feldolgozás jellemzően mélyebb elemzést, L3-alagút visszafejtést (IPSec) és titkosított SSL-forgalmat tartalmaz TCP/UDP-forgalommal.A csomagfeldolgozás magában foglalja a bejövő csomagok elemzését és osztályozását, valamint a nagy forgalom (1-20M) nagy áteresztőképességű (25-400Gb/s) feldolgozását.

A szükséges számítási erőforrások (magok) nagy száma miatt az NPU-k viszonylag nagyobb sebességű csomagfeldolgozásra használhatók, de az alacsony késleltetésű, nagy teljesítményű, méretezhető forgalomfeldolgozás nem lehetséges, mert a forgalom feldolgozása MIPS/RISC magok segítségével történik, és az ilyen magokat ütemezi. elérhetőségük alapján nehéz.Az FPGA-alapú biztonsági eszközök használata hatékonyan kiküszöbölheti a CPU- és NPU-alapú architektúrák ezen korlátait.

Alkalmazásszintű biztonsági feldolgozás FPGA-kban

Az FPGA-k ideálisak a következő generációs tűzfalak soron belüli biztonsági feldolgozásához, mert sikeresen megfelelnek a nagyobb teljesítmény, rugalmasság és alacsony késleltetésű működés iránti igénynek.Ezenkívül az FPGA-k alkalmazásszintű biztonsági funkciókat is megvalósíthatnak, amelyek további számítási erőforrásokat takaríthatnak meg és javíthatják a teljesítményt.

Az FPGA-k alkalmazásbiztonsági feldolgozásának gyakori példái a következők:

- TTCP tehermentesítő motor

- Reguláris kifejezés illesztése

- Aszimmetrikus titkosítás (PKI) feldolgozás

- TLS feldolgozás

Következő generációs biztonsági technológiák FPGA-kkal

Számos létező aszimmetrikus algoritmus sebezhető a kvantumszámítógépek általi kompromittálással.A kvantumszámítási technikák leginkább az aszimmetrikus biztonsági algoritmusokat érintik, mint például az RSA-2K, RSA-4K, ECC-256, DH és ECCDH.Az aszimmetrikus algoritmusok és a NIST szabványosítás új implementációinak feltárása folyamatban van.

A kvantum utáni titkosítás jelenlegi javaslatai között szerepel a Ring-on-Error Learning (R-LWE) módszer.

- Nyilvános kulcsú kriptográfia (PKC)

- Digitális aláírások

- Kulcskészítés

A nyilvános kulcsú kriptográfia javasolt megvalósítása bizonyos jól ismert matematikai műveleteket tartalmaz (TRNG, Gaussian noise sampler, polinomiális összeadás, bináris polinom kvantor osztás, szorzás stb.).Az FPGA IP számos ilyen algoritmushoz elérhető, vagy hatékonyan megvalósítható FPGA építőelemek, például DSP és AI motorok (AIE) használatával a meglévő és a következő generációs Xilinx eszközökben.

Ez a fehér könyv az L2-L7 biztonság megvalósítását írja le olyan programozható architektúra használatával, amely a biztonsági felgyorsítás érdekében telepíthető szélső/hozzáférési hálózatokban és következő generációs tűzfalak (NGFW) vállalati hálózatokban.